Ochrona cybernetyczna w firmach ochroniarskich

W dobie cyfryzacji i wszechobecnego internetu, ochrona danych stała się jednym z najważniejszych aspektów funkcjonowania każdej firmy, niezależnie od branży. Firmy ochroniarskie, które zajmują się bezpieczeństwem fizycznym, muszą również sprostać wyzwaniom związanym z ochroną cybernetyczną. Z uwagi na charakter ich działalności, przetwarzają one wrażliwe dane osobowe oraz informacje dotyczące zabezpieczeń obiektów, co czyni je atrakcyjnym celem dla cyberprzestępców. W niniejszym artykule omówimy najważniejsze aspekty ochrony cybernetycznej w firmach ochroniarskich, w tym zagrożenia, technologie zabezpieczające oraz najlepsze praktyki.

Zagrożenia cybernetyczne dla firm ochroniarskich

Phishing i socjotechnika

Phishing to jedna z najczęstszych metod wykorzystywanych przez cyberprzestępców do wyłudzania danych. Polega on na podszywaniu się pod zaufane osoby lub instytucje w celu uzyskania poufnych informacji, takich jak hasła czy numery kont bankowych. W firmach ochroniarskich, gdzie często kontakt z klientami odbywa się za pomocą poczty elektronicznej, ryzyko phishingu jest szczególnie wysokie.

Ataki DDoS

Ataki typu DDoS (Distributed Denial of Service) polegają na przeciążeniu serwerów firmy ogromną ilością zapytań, co prowadzi do ich awarii i uniemożliwia dostęp do usług online. Dla firm ochroniarskich, które mogą zarządzać systemami monitoringu czy kontroli dostępu online, taka sytuacja może być szczególnie niebezpieczna.

Złośliwe oprogramowanie

Złośliwe oprogramowanie, takie jak wirusy, trojany czy ransomware, może infekować systemy komputerowe, kradnąc dane, uszkadzając pliki lub blokując dostęp do systemów w zamian za okup. Firmy ochroniarskie muszą być szczególnie czujne, ponieważ takie ataki mogą prowadzić do wycieku wrażliwych informacji dotyczących klientów i systemów bezpieczeństwa.

Technologie zabezpieczające

Zapory sieciowe (firewalle)

Zapory sieciowe to podstawowe narzędzie ochrony przed nieautoryzowanym dostępem do sieci firmowej. Działają one jako bariera między siecią wewnętrzną a zewnętrzną, filtrując ruch i blokując potencjalnie niebezpieczne połączenia. W firmach ochroniarskich, gdzie bezpieczeństwo danych jest priorytetem, zapory sieciowe są niezbędnym elementem infrastruktury IT.

Szyfrowanie danych

Szyfrowanie to proces przekształcania danych w taki sposób, aby były one nieczytelne dla osób nieuprawnionych. W firmach ochroniarskich, gdzie przetwarza się wiele wrażliwych informacji, szyfrowanie jest kluczowe dla ochrony danych przed kradzieżą czy nieautoryzowanym dostępem. Dotyczy to zarówno danych przechowywanych na dyskach, jak i przesyłanych przez sieć.

Systemy wykrywania i zapobiegania włamaniom (IDS/IPS)

Systemy IDS (Intrusion Detection Systems) i IPS (Intrusion Prevention Systems) monitorują ruch sieciowy w poszukiwaniu oznak włamań lub podejrzanej aktywności. W przypadku wykrycia zagrożenia, systemy te mogą automatycznie blokować podejrzane połączenia i informować administratorów o incydencie. Dzięki temu firmy ochroniarskie mogą szybko reagować na próby ataków i minimalizować ich skutki.

Najlepsze praktyki w ochronie cybernetycznej

Regularne szkolenia pracowników

Ludzie są często najsłabszym ogniwem w systemie bezpieczeństwa. Dlatego regularne szkolenia pracowników z zakresu cyberbezpieczeństwa są kluczowe. Szkolenia powinny obejmować takie zagadnienia jak rozpoznawanie prób phishingu, bezpieczne korzystanie z poczty elektronicznej oraz zasady tworzenia i zarządzania hasłami.

Aktualizowanie oprogramowania

Aktualizacje oprogramowania często zawierają poprawki zabezpieczeń, które eliminują znane luki i błędy. Regularne aktualizowanie systemów operacyjnych, aplikacji i urządzeń sieciowych jest niezbędne, aby zapewnić ochronę przed nowymi zagrożeniami. Firmy ochroniarskie powinny wdrożyć procedury, które zapewnią, że wszystkie systemy są na bieżąco aktualizowane.

Zasady minimalnego dostępu

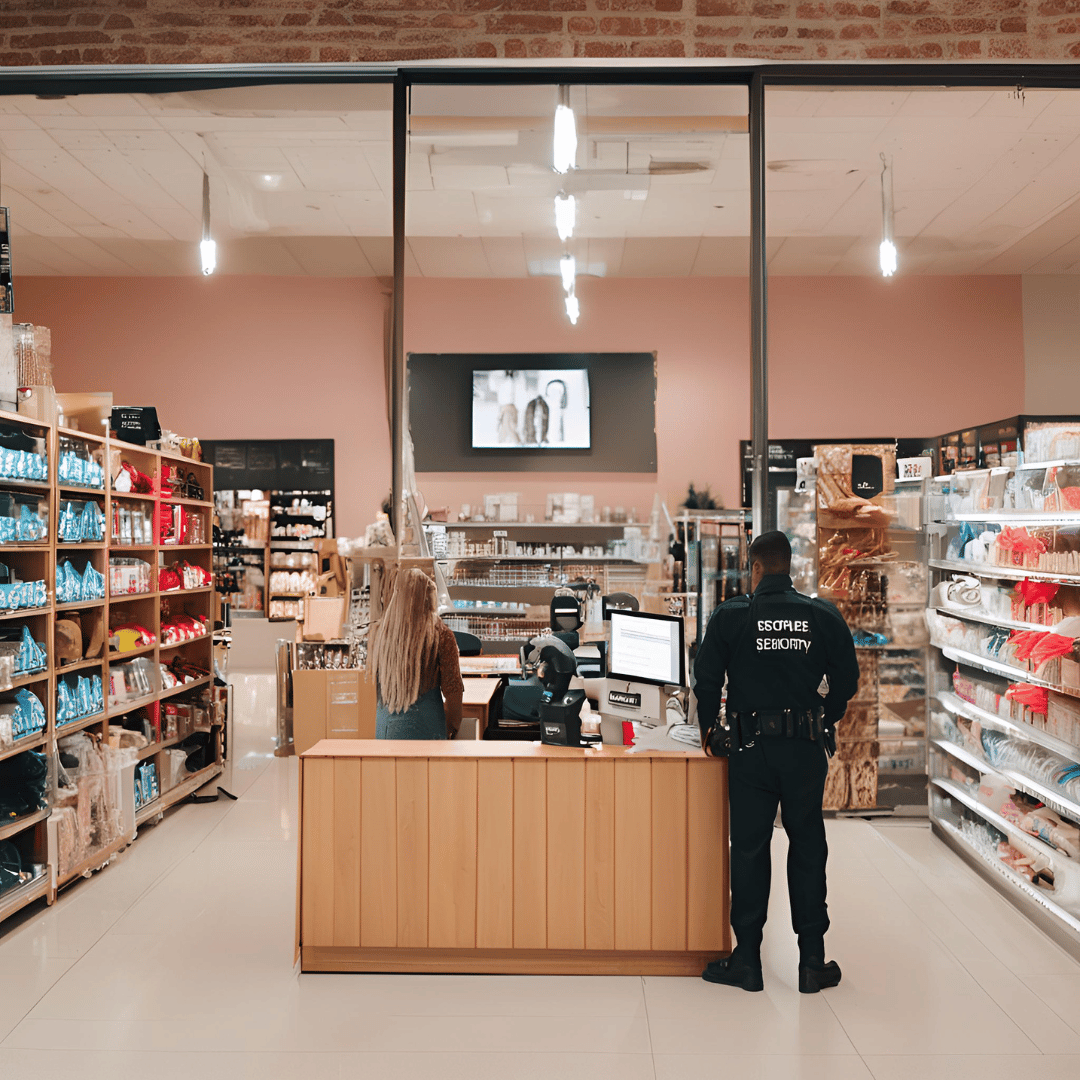

Wprowadzenie zasad minimalnego dostępu przy private security in London oznacza, że pracownicy mają dostęp tylko do tych zasobów, które są niezbędne do wykonywania ich obowiązków. Dzięki temu nawet w przypadku przejęcia konta przez cyberprzestępcę, szkody mogą być ograniczone do minimum. Firmy ochroniarskie powinny regularnie przeglądać i aktualizować uprawnienia użytkowników.

Backup danych

Regularne tworzenie kopii zapasowych danych to kolejny istotny element ochrony cybernetycznej. W przypadku ataku ransomware lub awarii systemu, backupy pozwalają na szybkie przywrócenie danych i minimalizację przestojów w działalności firmy. Kopie zapasowe powinny być przechowywane w bezpiecznych lokalizacjach, z dala od głównej infrastruktury IT.

Ochrona cybernetyczna w firmach ochroniarskich jest kluczowym elementem zapewnienia bezpieczeństwa zarówno dla samej firmy, jak i jej klientów. W obliczu rosnących zagrożeń cybernetycznych, konieczne jest wdrożenie zaawansowanych technologii zabezpieczających oraz przestrzeganie najlepszych praktyk w zakresie zarządzania bezpieczeństwem. Regularne szkolenia pracowników, aktualizacje oprogramowania, zasady minimalnego dostępu oraz backupy danych to fundamenty, na których powinno opierać się każde przedsiębiorstwo zajmujące się ochroną. Tylko w ten sposób można skutecznie chronić wrażliwe informacje i zapewnić ciągłość działania w dynamicznie zmieniającym się środowisku cyfrowym.

Sprawdź: hire bodyguard London